Android dünyasında güvenlik ve sahtecilik tespiti her geçen gün daha da önem kazanıyor. Özellikle rootlu, modifiye edilmiş veya özel ROM kullanılan cihazlarda uygulamaların çalışmasını engelleyen sistemlerin başında Google Play Integrity API ve buna karşı geliştirilmiş çözümlerden biri olan Integrity Box geliyor. Bu sistemler, cihazın bütünlüğünü, güvenliğini ve doğruluğunu doğrulamak için kullanılıyor ve çoğunlukla bankacılık, oyun ve premium içerik sağlayıcı uygulamalar tarafından aktif olarak devreye sokuluyor.

Yeni nesil modüllerde (örneğin: v9 by MEOWna ) bu tür güvenlik duvarlarını aşmak için gelişmiş sahtecilik (spoofing) teknikleri ve tespit önleyici sistemler entegre ediliyor. Özellikle pif.prop gibi özelleştirilmiş sistem dosyaları sayesinde Google’ın Integrity API kontrolleri kandırılabiliyor, bu da root erişimli veya özelleştirilmiş ROM kullanan kullanıcıların uygulamalara tam erişim sağlamasını mümkün kılıyor.

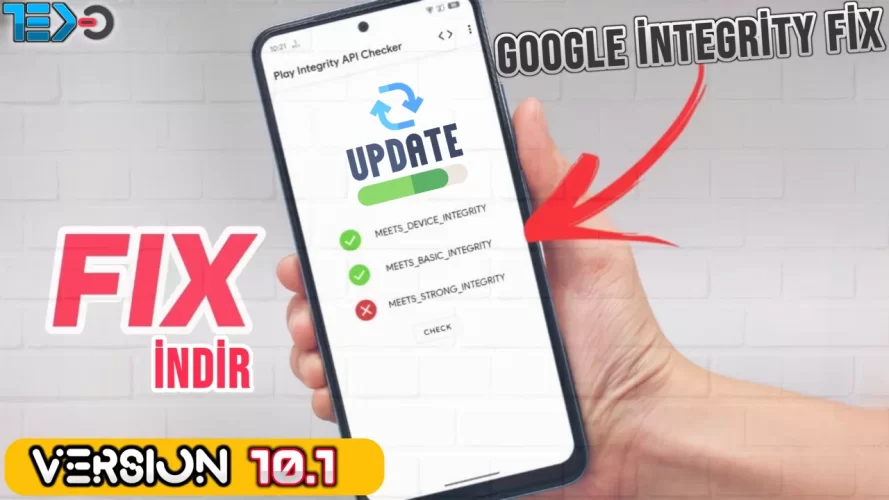

Google Play Integrity API, aşağıdaki bilgileri kontrol ederek uygulamaların cihazınızın "güvenilir" olup olmadığını anlamasını sağlar:

Cihazın root olup olmadığı

Cihazın root olup olmadığı Bootloader kilidinin açık olup olmadığı

Bootloader kilidinin açık olup olmadığı Uygulamanın modifiye edilip edilmediği

Uygulamanın modifiye edilip edilmediği Uygulamanın doğru imzaya sahip olup olmadığı

Uygulamanın doğru imzaya sahip olup olmadığı Sistemin Google sertifikalı olup olmadığı

Sistemin Google sertifikalı olup olmadığı

Integrity Box, bu API'ye gönderilen bilgileri “sahte” şekilde değiştiren veya manipüle eden sistemlerin genel adıdır. Genellikle:

- Root algılamalarını gizler.

- Sahte cihaz profilleri (Pixel, Samsung vb.) uygular.

- Google sertifikasına benzer yapı bilgilerini taklit eder.

- Uygulama içi güvenlik kontrollerini devre dışı bırakır.

- pif.prop ile sahte sistem özellikleri tanımlanabilir.

- PixelProps, PI Hooks, Lsposed gibi tespit sistemleri nötralize edilir.

- Yeni anti-OTA yapısı ve debug destekleriyle stabil çalışması sağlanır.

- Integrity API, gerçek bir cihazmış gibi kandırılır.

- Özel ROM kullanıcıları

- Root erişimi olan gelişmiş kullanıcılar

- Geliştirici/test amaçlı cihaz ortamı oluşturanlar

- Google tespit mekanizmaları yüzünden uygulama erişimi engellenen kullanıcılar

PIF Fork Sahteciliği (Spoofing) Desteği Eklendi

PIF Fork Sahteciliği (Spoofing) Desteği Eklendi

Artık modül, PIF tabanlı çatallanmış sistemleri de sahteleyerek çalıştırabiliyor. Selinux Geçiş Anahtarı Eklendi

Selinux Geçiş Anahtarı Eklendi

Geliştiriciler artık SELinux modunu manuel olarak açıp kapatabiliyor. Yeni Kategori: CUSTOM ROM SPOOFER

Yeni Kategori: CUSTOM ROM SPOOFER

Özel ROM’lara özel sahteleme seçenekleriyle yeni bir kategori tanıtıldı. XiaomiEU Sahteleme Anahtarı Eklendi

XiaomiEU Sahteleme Anahtarı Eklendi

Xiaomi.eu ROM kullananlar için sahteleme desteği sunuldu. PixelOS Sahteleme Anahtarı Eklendi

PixelOS Sahteleme Anahtarı Eklendi

PixelOS kullanıcıları için özel sahteleme özelliği eklendi. HelluvaOS Sahteleme Anahtarı Eklendi

HelluvaOS Sahteleme Anahtarı Eklendi

HelluvaOS ROM’ları için sahteleme özelliği getirildi. Otomatik Gömülü GMS Sahteciliğini Devre Dışı Bırakma Özelliği Kaldırıldı

Otomatik Gömülü GMS Sahteciliğini Devre Dışı Bırakma Özelliği Kaldırıldı

Artık sistem içindeki GMS sahteciliği otomatik olarak kapatılmıyor. Lsposed Günlük (log) Tespiti Sahteleme Eklendi – logd Süreci Öldürülmeden

Lsposed Günlük (log) Tespiti Sahteleme Eklendi – logd Süreci Öldürülmeden

Artık logd işlemini kapatmadan Lsposed tarafından yapılan günlük denetimi sahte olarak gösterilebiliyor. PIF Sahteciliği Otomatik Moda Geçirildi

PIF Sahteciliği Otomatik Moda Geçirildi

PIF algılama ve sahteleme süreci artık manuel değil, otomatik olarak ayarlanıyor. “Geliştiriciyi Destekle” Butonundaki Hata Giderildi

“Geliştiriciyi Destekle” Butonundaki Hata Giderildi

Web arayüzünde çalışmayan destek butonu artık düzgün çalışıyor. WebUI İçin Boşluk/Padding İyileştirildi

WebUI İçin Boşluk/Padding İyileştirildi

Kullanıcı arayüzünde daha estetik görünüm için boşluklar yeniden düzenlendi. WebUI X Üzerinden Başlatıldığında Oluşan Modal Çökmesi Giderildi

WebUI X Üzerinden Başlatıldığında Oluşan Modal Çökmesi Giderildi

WebUI X kullanılırken oluşan çökme hatası artık çözülmüş durumda. OTA Güncellemeleri İçin Modül JSON Dosyası Eklendi

OTA Güncellemeleri İçin Modül JSON Dosyası Eklendi

Modül artık OTA güncellemelerini destekleyen JSON yapılandırması içeriyor.